在区块链技术和数字货币的迅猛发展背景下,Tokenim平台作为一个新兴的生态系统,受到了越来越多用户的关注。尤其...

在现代互联网应用中,Token和密钥的使用变得异常普遍。无论是第三方API的访问、用户身份的验证还是数据的加密传输,Token和密钥都扮演了关键的角色。然而,如何安全地保存这些敏感信息却是开发者必须认真对待的问题。本文将探讨Token和密钥的安全保存方法,并解答几个常见的问题,以帮助大家更好地保护自己的数据。

Token和密钥是用来鉴别身份和保护敏感数据的工具,如果这些信息被不法分子获取,可能会导致严重数据泄露、身份盗用等后果。为了维护用户的隐私和数据的完整性,开发者有责任确保这些敏感信息不会被泄露。

1. **使用环境变量**:环境变量是存储敏感信息的典型方法。在应用运行时,通过读取环境变量获取Token和密钥,可以有效避免将这些信息硬编码到代码中。

2. **加密存储**:如果必须将Token或密钥存储在磁盘上,应该确保这些信息经过加密处理。常用的加密算法有AES、RSA等,可以有效防止数据被非法访问。

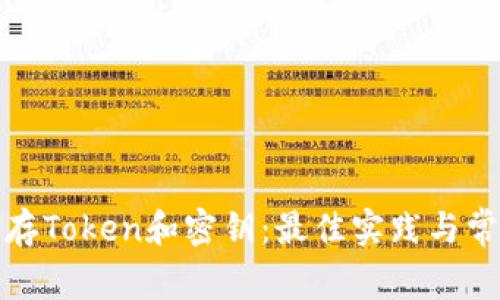

3. **使用安全存储服务**:许多云服务提供商都提供了安全存储服务,例如AWS的Secrets Manager或Azure的Key Vault,这些服务专门用于存储Token和密钥,并且提供了自动加密和访问控制功能。

4. **访问控制**:限制对Token和密钥的访问权限是确保安全的重要一步。只有授权的用户和应用程序应该有访问这些敏感信息的权限。

Token和密钥的生命周期管理同样重要。应采取以下措施:

1. **定期更新**:定期更新Token和密钥可以有效减少被盗用的风险。例如,设置Token的过期时间,并要求用户定期重新认证。

2. **审计日志**:记录对Token和密钥的访问,以及任何条件变化的审计日志,可以帮助快速发现潜在的安全问题。

3. **弃置无效Token**:一旦Token或密钥不再需要,应立即予以弃置。在大多数情况下,设置Token的有效期是自动过期的一种方式。

Token和密钥虽然都用于身份验证和数据保护,但它们的用途和性质有所不同。Token通常是一次性使用的,或者具有有效期的身份验证信息,主要用于在用户和服务器之间传递身份信息。而密钥则更为永久,用于加密和解密数据。了解这两者的区别有助于开发者在设计系统时作出更合理的决策。

Token和密钥一旦泄露,可能会导致身份盗用、数据篡改和机密信息泄露等严重后果。攻击者可以使用泄露的Token进行恶意操作,财务损失、知识产权被窃取等金融损失和企业信誉损害等问题随之而来,因此必须高度重视Token和密钥的安全。

生成高安全性的Token和密钥需要使用可靠的算法,并考虑以下因素:使用足够长的随机字符串、结合上下文信息,例如时间戳和用户ID等。此外,可参考业界标准和实践,例如OAuth2.0和JWT(JSON Web Tokens)。生成算法,可以有效增强安全性。

在复杂的应用中,可能会管理多个Token和密钥。建议使用集中管理的工具,记录Token的用途、有效期和权限等信息。使用安全存储解决方案,如密钥管理服务(KMS),可以帮助统一管理、减少人力干预,防止管理失误导致的安全隐患。

在开发、测试、生产等不同环境下,Token和密钥的保存方式应有所不同。开发环境中,可以使用伪造的Token以减少风险;测试环境中,应模拟真实的Token使用情况;在生产环境中,必须采用最严格的安全措施,使用环境变量和加密存储解决方案,确保敏感信息不被泄露。

一旦发现Token或密钥泄露,必须立即采取响应措施。首先,立即吊销泄露的Token,阻止进一步的恶意访问。接下来,检查日志,以确定泄露发生的途径,并采取措施加强安全设置。此外,应通知受影响的用户,防止信息进一步恶化,并进行详细的安全评估,以避免今后再次出现类似问题。

Token和密钥在信息安全领域中占据着至关重要的地位。安全保存这些敏感信息不仅能保护用户的隐私和数据完整性,也能维护企业的声誉和利益。通过合理的存储和管理措施,开发者能够有效降低被盗用的风险。希望本文能为读者在Token和密钥的安全管理上提供有价值的参考。